竊取

」 竊盜 偷竊 超商 高雄市 詐騙

長年好賭回家只為偷錢 兒不想養生病老父…法院准了

桃園一名男子(阿豪)近日收到爸爸阿國(皆化名)住院的消息。但男子控訴,爸爸長年賭博,也經常不回家,從他出生以來也沒給過生活費,都靠媽媽賺錢養家,爸爸還會偷家中財物,所以他要申請免除扶養義務。判決書指出,阿豪表示,近日他接獲社會局通知,表示爸爸因病住院,需人協助處理,但爸爸過去長年沈迷簽賭,經常徹夜不歸,從他出生後不曾支付生活費,都靠媽媽外出工作維持家計,爸爸不時竊取家中財物,多次與媽媽發生暴力衝突,後來爸媽離婚,爸爸更是以探視子女為由,到家中偷財物,再婚後也沒給扶養費。阿豪說,2005年,爸爸音訊全無、不知去向,長期對家庭生活不聞不問,所以他無正當理由盡扶養義務,聲請免除。阿國辯稱,不同意兒子免除扶養義務之請求。法院調查後發現,阿國因病健康不佳,無任何所得收入,2020、2021、2022年年度之所得給付總額均為0元,名下也無其他財產,確實無謀生能力。阿國前妻說,前夫在小孩3歲時,就沒有照顧,之前她賣檳榔賺錢,前夫好高騖遠,做生意失敗,去工廠半年就不做了,後來遊手好閒去賭博,靠她工作及娘家的親人接濟,後來就離婚,他都沒關心小孩或照顧,都是靠她養大小孩。法官認為,阿國是爸爸,在阿豪成年前依法負有扶養義務,然阿國自小孩年幼時起,未盡扶養義務,均賴妻子獨力扶養照顧阿豪,可認阿國過往無論於主觀及客觀上,均有疏於照顧、扶養阿豪的情事,且情節重大,請求免除其對阿國的扶養義務,洵屬有據,應予准許。◎尊重身體自主權,請撥打113、110。

專偷高檔安全帽!62歲女慣竊每頂200元賤賣 半年累犯20起

台中一中商圈近年出現多名「安全帽大盜」,由於是著名觀光景點,以至於吸引不少民眾到訪遊玩,未料竟被有心人士覬覦,進而竊取放在機車手把或坐墊上的高價安全帽,藉此賤賣牟利,育才派出所半年內已偵破高達53件的安全帽竊案,其中1名62歲王姓女慣犯就含括20件,她以每頂200元轉售至二手市場獲取不法所得,目前則已入獄服刑。據了解,台中一中商圈與益民商圈市是觀光旅遊景點,許多旅客到訪台中後會選擇騎機車代步到此遊玩,未料竟被有心人士鎖定,進而淪為安全帽大盜犯案熱點,導致台中市警二分局接連接獲民眾報案,多頂高單價安全帽遭人竊走,經警方調閱監視器畫面追查,在半年內成功偵破53件竊盜案。警方表示,經統計後,慣竊王女則囊括其中20件,她經常在深夜或凌晨騎三輪車到人煙稀少或光線昏暗等地,進而專挑放置於龍頭或後座等處,且未上鎖價值數千元至上萬元的安全帽下手,且犯案過程花費不到5秒鐘,隨後便以每頂200元賤價變現至二手市場轉售獲利,後續仍不敵法網遭逮,目前已入獄服刑中,警方同時呼籲騎士務必將高價安全帽妥善收置,藉此防止竊賊有機可乘。

美國多地出現高技術「無人機群」 專家:疑為敵對勢力刺探

目前美國多個地方出現不知名的無人機,其中包含紐約(New York)、紐澤西(New Jersey)等地,引起外界的關注。而有專家懷疑背後或涉及外國勢力的間諜活動,並警告表示這些無人機規模龐大、組織嚴密,絕非一般愛好者所能達成的。根據《每日郵報》報導指出,除了上述地區外,在在華府、國會大廈附近都有發現無人機。拉瓜迪亞機場(LaGuardia Airport)的飛行路徑上也出現疑似為無人機的不明飛行物體干擾。甚至有居民拍攝到,有3架無人機在紐澤西州薩默塞特縣(Somerset County)上空協同飛行的畫面,似乎在進行有組織的偵查行動。但截至目前為止,國防部與拜登政府均未能對這些無人機的來源提供明確解釋。專門研究中國事務的蓋特斯通研究所(Gatestone Institute)資深研究員張國強(Gordon Chang)表示,這些無人機的活動技術複雜,推測是中國或伊朗等敵對國家所策劃,目的或在轉移注意力,掩蓋更深層次的威脅。紐澤西州州長墨菲(Phil Murphy)表示,這些無人機具備高度隱蔽性,官員發現它們時,它們便迅速消失。墨菲坦言,州政府已與白宮及國土安全部(US Department of Homeland Security)進行多次溝通,卻仍未得到有效的解答。類似的情況也發生在紐約州,紐約州州長霍楚(Kathy Hochul)已針對此事批評聯邦政府反應過於遲鈍。除了對於無人機的事情提出警告外,張國強也提到,美國政府在處理外國監視案件時的態度十分有問題。張國強認為,涉及到中國公民的監視活動不應交由民事法庭處理,應該以軍事犯罪方式對待,並將嫌犯送往軍事監獄。張國強也抨擊現行的中國政府對美國的安全構成威脅,從新冠病毒的全球擴散、芬太尼毒品危機,到竊取美國知識產權,種種行為都顯示出中國政府對美國的敵對態度。美國媒體福斯新聞主播巴提羅莫(Maria Bartiromo)對國防部的沉默感到懷疑,認為拜登政府在歷經數周後,依然沒能提供清晰資訊,足以顯示出執法和情報部門的無能。巴提羅莫表示,中國對美國的監視活動早已不是秘密,無人機的頻繁出現加深了民眾對國家安全的憂慮。

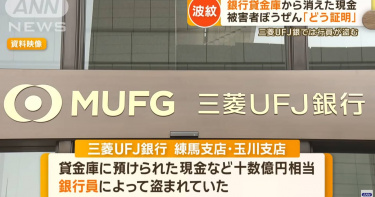

日銀行管理階層盜竊客戶保險箱4年半 他摸走保險箱21億手法曝光

日本三菱日聯(UFJ)銀行爆發「監守自盜」的事件,一名前員工透過備用鑰匙,從分行保險箱中竊取價值超過約台幣21億的現金與貴重物品,這名前員工的偷竊行為長達4年半,直到上個月事跡敗露才被解雇。《NHK》報導,這起事件發生在東京都練馬區分行,該嫌犯曾任職於管理階級,沒想到嫌犯使用客戶專用的備用鑰匙擅自打開保險箱偷竊,估計時間查達4年半,總計損失金額估計有10多億日圓(約新台幣2.1億元)。根據報導,三菱日聯銀行租用保險箱,一般有客戶租用時,分行就會保管1把備用鑰匙,而這名前員工平常就是負責管理備用鑰匙,因此有機會下手,不過整起事件東窗事發後,這名員工已於上個月被開除並面臨求償。報導稱,三菱日聯雖然低調處理此事,不過據相關人士透露,銀行內部已針對此案進行嚴格檢討,一致認為防盜措施有漏洞,先前因分行不慎管理備用鑰匙才會釀成竊案,未來鑰匙會交由總行集中管理,也會統一改用需要持有兩種鑰匙才能打開的保險箱。另外,這起前員工監守自盜的事件爆發後,銀行董事長半澤淳一也承諾,近期將偕同高層召開記者會,詳細說明本案的來龍去脈及宣示改善方案,預防類似手法再度發生。日本三菱日聯銀行職員盜竊客戶保險箱,手法曝光。(圖/翻攝自X)

香奈兒包丟路邊!騎士撿走後辯稱以為是廢包 最終落網遭起訴

台北市1名葉姓女子,日前不慎將價值不菲的香奈兒名牌包,遺失在忠孝東路四段,當返回現場尋找時,包包已不翼而飛,失望之餘,葉女立即前往轄區派出所報案,警方隨後調閱監視器畫面,發現包包被1名騎著YouBike的男子撿走,該男子在落網後一度辯稱,自己以為包包是被丟棄的物品,未料此舉卻觸犯《侵占罪》,案件已依相關法律函送台北地檢署偵辦。大安分局敦化南路派出所於12月10日接獲葉姓女子報案,指控自己於9日晚間7時許,在忠孝東路四段下車時,不小心將手中的香奈兒包包遺失,葉女當時回到現場尋找,卻始終未能找到包包,於是決定報警求助,警方接報後,立即調閱周邊監視器畫面,發現包包確實被1名男子騎著YouBike隨手撿走。專案小組隨後追蹤男子行蹤,並於14日聯繫男子何姓,通知其到案說明,在詢問過程中,何男坦言,當時在路上發現包包被遺落在地,誤以為是被丟棄的物品,並且認為無人認領,因此就將包包帶回家中保管,何男表示,自己並未打算偷竊包包,而是單純覺得包包被遺棄。幸運的是,警方在清點包包內容物時發現,葉女的財物並未遭竊取,所有物品完好無損,儘管如此,何男的行為仍構成侵占罪,警方依此罪名將案件移送至台北地檢署處理。大安分局提醒市民,拾金不昧是每個人的責任,如果民眾在街頭撿到物品,應立即交給警方作為拾得物處理,避免一時疏忽或貪念成為犯罪的根源,警方將繼續嚴格執法,維護市民的財產安全。

曾現身Play商店!全球8百萬智慧型手機遭感染 病毒化身貸款軟體竊取用戶銀行存款與個資

目前有消息指出,一款名為「SpyLoan」的惡意軟體透過化身虛假的貸款軟體,已經在全球感染800萬部智慧型手機。除了誘騙用戶進行高額貸款外,駭客還透過「SpyLoan」竊取受害者的銀行賬戶資金並盜取敏感個人數據進行勒索。根據《Daily Hodl》報導指出,網路安全公司McAfee表示,這款惡意軟體曾假冒知名金融機構,利用其名稱、標誌和介面,上架Google Play商店後,誘騙用戶安裝後提交個人資訊。由「SpyLoan」假冒的貸款程式會要求用戶提供包括身份證明文件、銀行帳戶資訊、雇主資料等敏感資訊。一旦取得授權後,程式還會攔截簡訊、通話記錄及聯絡人資料。McAfee指出,這些資料經常被用作勒索手段,例如強制用戶償還貸款,甚至進行更進一步的恐嚇或威脅。這些內含惡意病毒的貸款程式還會以高額利率、不透明的條款誘騙用戶,讓用戶誤以為貸款金額很低,但實際上,用戶卻要面臨償還全部金額與支付的高額手續費的情況。部分程式甚至會在未經授權的情況下扣款,或加入隱藏的額外費用,讓受害者損失慘重。目前也有受害者回報,自己因延遲還款而收到死亡威脅,或是個人照片與身份證明文件被濫用進行威脅。有些受害者甚至報告,他們的聯絡人名單被利用,用於向家人朋友發送騷擾訊息。McAfee補充說,這些程式中的部分資料還可能被用於性勒索(sextortion),或被出售給第三方。報導中提到,目前「SpyLoan」的主要肆虐地區在非洲、南美洲和東南亞,受害最為嚴重的國家包括印度、墨西哥、菲律賓、印尼、泰國、肯亞、哥倫比亞、越南、智利及奈及利亞。

花蓮壽豐電纜遭竊「剪不斷惡行」 路燈昏暗鄉公所急尋對策

每年年末,花蓮壽豐鄉總是頻繁傳出公共電線及電纜遭竊的事件,儘管警方加強巡邏,竊賊猖狂的手段卻仍然層出不窮,這些不法分子不僅破壞公共設施,還讓本地的路燈頻繁熄火,造成民眾夜晚出行困難,並且引發潛在的治安隱憂,鄉公所因此決定積極與有關單位協商解決方案,期待遏止這股偷竊風氣。根據壽豐鄉長曾淑懿的說法,近來該地區的多條路段如東華大橋下、溪口村與鳳林肉品市場路段、台11丙線豐坪垃圾場周邊等,都出現路燈熄火的情況。村民發現問題後,隨即報告給公所,並要求檢修,經過維修人員檢查後,才發現原來是電纜被竊,這才導致路燈停擺,曾鄉長憤怒表示,這些竊賊狡猾且手段殘忍,無論是地面設施還是地下化設施都不放過,台電人員在日常維修之餘,還得處理頻繁的電纜被剪斷問題,工作量驟增,實在讓人心力交瘁。由於電纜竊盜問題層出不窮,壽豐鄉公所於2日召開一次緊急會議,會議邀請鄉民代表會主席、村長、台電人員、以及吉安分局和壽豐鄉各分駐所的所長參與,鄉民代表會主席鄭美香表示,這些竊盜事件不僅造成路燈熄火,影響交通安全,還會帶來更大的治安隱憂,歹徒多數將竊取的電纜低價轉售,造成台電與鄉公所人員疲於奔命,得重新拉設電線並測試路燈系統,為民眾的夜間出行造成極大不便。曾淑懿鄉長指出,隨著年關將近,壽豐鄉面臨的電纜竊盜問題可能會更加嚴重,呼籲社區居民,若發現可疑人物或車輛出現,應立即向警方報案,與警方密切合作,共同維護社區的治安與公共設施的運行;同時,鄉公所也將強化報案與處理機制,確保問題能夠得到及時解決。不過,曾鄉長強調,台電的電纜竊盜是對公共財物的侵犯,台電和公所雖是受害者,卻經常被民眾責怪路燈不亮,警方雖然積極調查,並成功破獲過一些案件,但竊賊的行為猖獗,仍然需要檢方進一步加強刑責,從法律上對竊賊形成威懾。警方表示,這些竊賊雖然不是同一個集團,但往往都是前科累累的治安人口,行竊手法狡猾且具有高度的危險性,警方已經開始加強巡邏,並密切注意可能的銷贓場所,希望能夠及時查獲嫌犯,防止竊盜行為繼續蔓延。

南迴9420景點「鹿小愛」公仔遭竊!警方正協助追查 網傻眼:這也要偷

公路局在台東南迴公路知名景點「9420」上,設置了「鹿小愛」公仔供路過遊客可以拍照打卡。怎料,價值新台幣9萬元的「鹿小愛」才剛因斑駁換新,近日卻遭偷竊,讓到場拍照卻撲空的旅客傻眼喊「於心何忍」、「這也要偷?」。對此,公路局已協請警方全力追查,也強烈譴責竊取或破壞公共設施的行為。公路局為打造「幸福公路」,近年來在台灣各縣市省道設置Q版「幸福公鹿」公仔,截至目前總共有13隻,每隻高78公分、寬70公分、重約15公斤,市價約9萬多元。而省道台9線420公里處,由於「9420」諧音「就是愛你」,現場設置的Q版公仔便被取名為「鹿小愛」。沒想到的是,有遊客近日經過附近,準備拍照打卡留念時,才發現「鹿小愛」不見,便趕緊通報公路局。公路局也在臉書「公路局:公路人」發文,無奈直呼「太太太震驚了!有事嗎?」,並表示已經報警處理,將全力追緝盜走「鹿小愛」的不肖人士。網友得知「9420鹿小愛」遭竊後,紛紛在底下留言道「偷那要幹嘛啦…一定是心碎而離家出走吧」、「我們前天下午才照過。這個偷回去也無法展示,何必要偷呢?」、「連這種東西都要偷,真的是窮瘋了」、「聖誕節到了打工去,麋鹿迷路了」、「我還沒朝聖!小鹿還來!」另外,公路局在昨(29)日下午也於官網公告,公路局南區養護工程分局大武工務段當天發現,台9線420公里處的幸福公「鹿」遭竊,該景觀裝置為台9線南迴公路沿線重要地標之一,屬公共財產部分。大武工務段指出,設置公共藝術與景觀裝置旨在提升道路景觀品質,增強在地特色及旅客遊憩體驗,針對此事件深表遺憾,並強烈譴責竊取或破壞公共設施之行為,目前已協請相關單位調閱周邊監視器並報警處理。大武工務段再次提醒,友善的道路環境及良好的公共設施需仰賴民眾共同維護,呼籲民眾應愛惜公共設施,切勿竊取或破壞公物,以免觸犯法律;另外,為不讓用路人遊客來此一遊而撲空,大武段將舊有公鹿公仔先行頂替,後續將盡速找回或恢復「鹿小愛」。

彰化歇業餐廳成偷竊天堂!毒友合作竊取電纜及電鍋 損失超過10萬

彰化縣田尾鄉近日發生一起竊盜案件,一家已歇業的餐廳成為罪犯的目標,2名嫌犯竟然在此處悄悄偷竊多項物品,包括電纜線、鐵條、甚至電鍋,案件發生後,經當地居民的發現並報警處理,警方隨即展開調查,成功逮捕2名竊賊,並查獲大量被盜物品,該餐廳的業者也表示損失超過10萬元。事件發生在田尾鄉公園三街的這家已經歇業的餐廳,當地鄉民多次注意到餐廳外常停有機車,且時常有人從屋內搬運重物,居民們產生懷疑,並向警方報案,警方獲報後,立即調閱監視器畫面,發現是陳男和郭男2人作案,2人趁著餐廳歇業期間,進入店內竊取電纜線、椅子的鐵條、電鍋等物品,並將偷來的物品包裝後銷售變賣。經調查,這些竊盜行為發生在11月12日、21日、24日以及25日,嫌犯在這段時間內多次進入餐廳作案,由於被害人無法忍受持續的損失,終於在11月24日報案,警方經過深入調查後,確定嫌犯身份並展開行動,成功於11月25日將2名嫌犯逮捕,警方在搜查嫌犯住所時,查扣到多件作案工具和被盜贓物,還發現第一、二級毒品。警方表示,2名嫌犯涉案不僅涉及竊盜,還與毒品犯罪有關,警方將依照刑法《竊盜罪》及《毒品危害防制條例》等相關罪名,將2名嫌犯移送到地檢署進一步偵辦。CTWANT提醒您:莫逞一時樂,遺害百年身!拒絕毒品,珍惜生命。健康無價,容毒噬。

陸生團來台訪問 陸委會:沒有太多違反國安的疑慮

馬英九基金會邀請北京大學、清華大學等7所中國大學校師學來台訪問,預計今(27)日抵台,展開為期九天的訪問,包含曾獲奧運6金的桌球名將馬龍、奧運2金的射擊女將楊倩。民進黨立委沈伯洋擔憂,共產黨員來台,對他們而言,所有交流都是統戰一部分,不可不慎;不過陸委會副主委沈有忠強調,從訪問團申請的交流活動內容項目看來,沒有太多可能違反國安的疑慮,若按照規定,陸委會還是樂見兩岸交流。馬英九基金會執行長蕭旭岑昨(26)日表示,大陸制度和台灣不同,有中共黨員身分根本不足為奇,這與有民進黨身分的台灣民眾去大陸有什麼不一樣?他痛批不具名的官員洩漏訪問團團員個資,也汙衊了兩岸交流的意義,根本是「台灣之恥」。台灣如果真的像民進黨自我吹噓的自由民主,那對於兩岸民間交流,有什麼好怕的呢?沈伯洋今天受訪時表示,自前總統馬英九開放大陸自由行以來,早就有退役解放軍人士來台,更何況現在是有共產黨員直接過來,大家不要以為運動歸運動、政治歸政治,先前我方總統行程洩露,就是因為扯鈴運動交流,透過教練接觸機場人員而洩露。沈伯洋指出,對共產黨而言,所有交流都是統戰的一部分,他們有政治目的,主要是刺探情報、吸收對共產黨有好感的人,想要找尋統戰樣板,這些都是寫在教科書上的行為,不可不慎。沈伯洋強調,現在法律規定只有特定情況才會禁止他們來台,這是法規上的重要疏漏,這也是為何他一直提出修法盼儘速通過,陸委會審查時才能於法有據,否則現在面對疑慮只能用空泛的理由,而假如於法無據就禁止,反而會淪為被在野黨攻擊的把柄。至於馬英九基金會執行長蕭旭岑稱,有中共黨員身分不足為奇,這與有民進黨身分的台灣民眾去大陸有何不同?沈伯洋反駁,蕭旭岑的腦袋顯然不清楚,台灣從未宣稱要併吞中國,但中國宣稱要併吞台灣,共產黨任務包含統戰、遂行併吞野心所需要,不管簽署和平協議,打破國防、竊取機密做經濟統戰,這都是他們黨員肩負的任務,這也是為何他們來台灣時必須要審慎以對。不過針對陸生團來台,陸委會副主委沈有忠則表示,基本上都是按照規定。他表示,如果來台交流的申請內容符合規定,陸委會還是樂見兩岸交流,希望訪問團在台期間按照行程和申請內容進行交流;而關於送件內容,就是按照標準程序審查,希望交流團體的言行、後續情形按照送件的內容活動。沈有忠強調,從訪問團申請的交流活動內容項目看來,沒有太多有可能違反國安的疑慮,只要若符合入境申請內容,陸委會都是按照標準受理申請。

懷疑組織犯罪!成田機場航班竊案頻傳 官方示警「這地方」提高警戒

成田機場近期發生了多起航班內竊盜案件,引起警方高度關注。根據成田機場署的統計,1月至10月這段期間,共發生39起針對抵達成田機場航班乘客的竊盜事件。相較去年同期的20起案件,今年可以說是增加了一倍。這些案件主要發生在國際航班上,尤其是有滅燈時間且乘客頻繁去廁所的長距離航班,竊盜發生機率尤其高。警方認為,大多數竊盜行為是犯罪嫌疑人為了竊取財物而有計劃地搭乘航班,不排除是組織犯罪。根據日本媒體報導指出,被盜的物品大多是現金和信用卡,其中九成以上的案例是竊賊從座位上方行李架中的包包內取出錢包。截至10月底,日本警方共受理了19起竊盜報案,相較去年同期增加了12起,此外還接獲了20起相關諮詢案件,較去年同期增加7起。平均每起案件的被害金額約為41萬日元,最高金額達到207萬日元。相比新冠疫情前的2019年同期的27起竊盜案件來看,疫情後這類竊案有顯著增加的趨勢。報導中提到,在飛行時間較長的國際航班中,機艙通常處於昏暗狀態,許多乘客在滅燈時間入睡,這使得竊賊變得容易下手。警方指出,竊盜團夥通常為了避免被抓,會分工合作,一人負責行竊,另一人負責接收並藏匿贓物。今年已有2名中國籍男子因涉嫌竊盜案件被捕。成田機場署刑事生活安全課課長國井勲穗呼籲,乘客搭機時應提高警覺,隨身攜帶貴重物品。即使在上廁所時,也應隨身攜帶錢包等貴重物品,不要將其放在座位前的桌子或座椅口袋中,避免成為竊盜的目標。

台南幼兒園驚傳虐童!家長大鬧教育局「偷硬碟」遭提告

台南市一所幼兒園近日驚傳教保員管教不當的爭議,涉案家長將監視器影片上傳網路,控訴女兒遭教保員虐待。對此,教育局表示,由於家長行為已涉及非法取得影片,且畫面經過剪接,再加上影片裡的孩童並非控訴家長的女兒,因此目前已報警處理。家長9月18日向教育局陳情,指控女兒在幼兒園遭到不當管教及虐待,於是教育局隨即啟動調查,並在9月30日完成審查。結果顯示,教保員為了阻止孩童跳躍,而不慎抓傷其手臂,因此教育局認其管教不當,依法裁罰教保員1萬元及機構負責人6千元。不過針對家長聲稱園長涉及性侵害,教育局回應,該指控缺乏相關事證,同時強調會持續調查該幼兒園有無對其他幼童進行不當情事,若發現違法行為,將依法嚴懲。另外,教育局也透露,上述陳情家長於調查期間多次到教育局辦公室騷擾員工並錄影、偷拍,導致多名員工不堪其擾而辭職,甚至還在10月17日竊取存有幼兒影像的硬碟,並在11月23日上傳至網路。據悉,該影像曝光時已經過剪接並添加批評文字,教育局認為畫面可能扭曲事件全貌,因此已提告竊盜、洩密等罪名,教育局也向相關平台檢舉影片,要求下架以保護孩童隱私。同時也強調,將會針對影片內容及相關指控還原真相,並檢討內部流程,確保類似事件不再發生。

醉漢忠孝東路遭「計程車司機」洗劫繞路 清醒後驚覺錢財全沒了

台北市忠孝東路日前上演一起令人震驚的「酒醉洗劫案」,1名37歲的許姓男子深夜酒醉倒在路邊休息,未料竟遭1名計程車司機趁機強行拉上車,不僅被劫走身上財物,還在台北市區被帶著繞路收取高額車資,警方事後透過監視器鎖定62歲高姓嫌犯,迅速通知其到案說明,還原整起事件。根據警方調查,當天晚間,許男因飲酒過量,無力倒臥於忠孝東路路旁休息,1名高姓計程車司機見狀,佯裝關心上前叫喚,發現許男意識模糊後,直接將他強行拖上計程車,隨後,高嫌開車在台北市內漫無目的地繞行,趁機增加車資,不僅如此,還趁許男不清醒之際,竊取他身上的1萬5000元現金及多張銀行卡。事發過程中,許男逐漸恢復意識,驚覺自己坐在陌生車內,立即要求高嫌在仁愛路四段停車,下車後赫然發現身上財物已不翼而飛,甚至身上還留有疑似被高嫌毆打的傷痕,驚惶之下,許男隨即前往派出所報案,對高嫌提出妨害自由、竊盜及傷害的刑事告訴。警方根據許男的描述與沿路監視器影像,迅速鎖定嫌犯身份,確認為62歲的計程車司機高姓男子,並傳喚其到案說明,此案曝光後,引發社會廣泛關注,對於計程車司機職業道德的質疑聲浪不斷。警方提醒,飲酒後應避免單獨待在公共場所或路邊休息,以免成為不法分子下手的目標,此外,相關部門也呼籲計程車業者應自律並遵守職業道德,確保乘客安全,重建大眾對公共運輸的信任。

因小失大!大媽闖咖啡店偷電充手機反嗆「用台電的電」 判罰金額達425倍

嘉義市一名吳姓女子今年9月前往某知名連鎖咖啡廳,沒消費又沒經過店家同意,逕自使用電內插座替手機充電1小時,被店員制止還反嗆「我用的是台電的電,不是咖啡廳的電」,氣得店家最後報警處理。嘉義地方法院審結,吳女竊用咖啡店的電,費用約4.7元,但依竊取電能罪判罰2000元,約是4.7元的425.5倍。判決書指出,吳女2024年9月19日下午4時多至5時許,到嘉義市某知名連鎖咖啡店內,未消費商品且未經店內員工同意,執意將充電插頭插入店內牆上的插座,為自己持用的手機充電約1小時。林姓店員指證,已多次告知吳女「欲使用店內插座,請先消費點餐」,且也對吳女加以勸阻,但吳女仍執意使用插座充電。吳女則辯稱,她進入咖啡店做自己的事,沒有消費,手機沒電,那是公共場所,為什麼不能在那裡充電?她用的是台電的電,不是咖啡店的電。事後,店家覺得吳女不可理喻,於是報警。檢方偵訊時,認為吳女早知道電費是由咖啡店繳納,仍卻未經店家同意擅自使用,有竊盜犯意等不法意圖;嘉義地院審酌,吳女竊取電力經推算為0.7度,換算電費金額為4.7元,但吳女否認犯行,也未與店家達成和解,最終依竊取電能罪判處2000元罰金,如易服勞役,以新台幣1000元折算一日。

醋男狠殺女友!切肉刀剖腹「割肝臟沖馬桶」竟逃死 判決理由出爐

菲律賓籍29歲移工馬克(以下皆為音譯)懷疑36歲女友蜜雀兒另結新歡,竟於去年7月間在女方位於桃園市中壢區之租屋處,持一字起向被害人腹部、胸口猛刺,造成蜜雀兒死亡,之後兇殘分屍,將肝臟等臟器分割沖入馬桶。國民法庭今(19日)開庭,依殺人等罪判處馬克無期徒刑,並於刑期執行完畢或赦免後驅逐出境。判決書指出,馬克去年7月17日晚間6時至7時間,在蜜雀兒位於桃園市中壢區之租屋處,持一字型螺絲起子向被害人之腹部、胸口、頸部接續揮刺數次,致其大量出血而死亡。被告見被害人死亡後,竟以切肉刀剖開屍體,將肝臟等臟器分割沖入馬桶內,且使被害人右膝、右小腿及右足分離等方式損壞屍體。不僅如此,馬克復意圖為自己不法之所有,基於竊盜之犯意,於同日晚間9時3分許,取走被害人之皮夾(內含死者之金融卡)及2支手機。被告對犯罪事實坦承不諱,佐以檢察官提出之各項事證,被告所為構成刑法第271條第1項之殺人罪、刑法第247條第1項之損壞屍體罪、刑法第320條第1項之竊盜罪。國民法官法庭審酌,被告僅因自認與被害人間有感情糾紛,即下手剝奪被害人之生命權,犯罪所生之損害極大。且手段冷血、殘酷,所為應予嚴厲非難;被告成長歷程雖偶有不順,但與一般人生命歷程並無特殊差異;被告本案行為前無任何前科。而被告之智識程度,並未較一般人弱化;被告犯後雖始終坦承犯行,然其犯後迄今猶未與被害人家屬達成和解,亦未見被告有何悔意。國民法官法庭綜合考量被告上開情狀,復參酌被害人家屬量刑之意見,以及量刑前社會調查鑑定報告書認被告有低度之矯正教化可能、低度再社會化之合理期待、高度之再犯風險,故就被告上開殺人犯行,量處無期徒刑,並依刑法第37條第1項規定宣告禠奪公權終身。其他部分,國民法庭認為,被告將被害人屍體肢解,企圖滅跡,且使被害人屍體損壞之程度嚴重,令人不忍卒睹,不僅使死者難安,亦對其親屬造成莫大之精神痛苦,復竊取被害人之財物,所為殊值非難等一切情狀,就其損壞屍體、竊盜犯行,各處4年6月及4月徒刑,並諭知被告於刑期執行完畢或赦免後,驅逐出境。

颱風夜雨衣大盜!男持樹枝撬開超商0元購 他被捕竟稱:垃圾桶撿的

北市南港分局員警日前於康芮颱風時,獲報轄內超商遭人侵入竊取,一共損失約9000元財物。警方獲報後也立即調閱監視器逮人,循線鎖定一名48歲的王姓男子涉嫌重大,火速將其逮捕後,王男卻否認犯行,還堅稱自己手上的「物品」全是在「垃圾桶」內撿到的,但不被警方採信。全案訊後依竊盜罪嫌移送地檢署偵辦。據了解,48歲的王姓男子平時居無定所,其竟趁著康芮颱風襲台,街上無人之際,隨手撿起被颱風吹落的樹枝,憑一人之力將超商的大門直接撬開,進入超商後大肆搜刮,偷走香煙、泡麵、圍巾、發熱衣、威士忌、傳輸線、隨身碟、藍芽耳機、手機充電器等物品,一共價值約9150元後逃之夭夭。警方獲報後也立即調閱監視器畫面,鎖定王男涉嫌重大,火速持士林地檢署拘票前往查緝。王男被捕時,儘管罪證確鑿,卻仍向警方聲稱自己所有的物品全是「垃圾桶撿來的」,警方不採信其證詞。全案後續也依照竊盜罪移送士林地檢署偵辦。南港分局呼籲,法網恢恢,切勿心存僥倖以身試法,竊取他人財物涉犯刑法《竊盜》罪嫌,處五年以下有期徒刑、拘役或50萬元以下罰金,而警方將不分財損多寡,積極偵辦是類案件,以守護社會治安、保障民眾財產安全。

北市自助洗衣店驚見內衣怪盜 男趁人暫離下手遭逮

洗衣店驚見內衣怪盜!北市中正一分局日前接獲民眾報案指出,其在一間自助洗衣店內清洗的衣物遭人偷走。警方火速調閱監視器畫面後,發現該男將衣物竊取後,還將女性內衣物挑出,其餘全數丟棄,鎖定男子身份為49歲的劉姓慣竊。全案後續也依竊盜罪嫌移送偵辦。警方日前接獲民眾報案,指出其在自助洗衣店清洗的衣物不翼而飛,疑遭人竊取,警方接獲報案協助調閱監視器發現劉姓男子趁著自助洗衣店無人,將被害人衣物全數搜刮,還特地將女性內、衣褲與一件制服挑出後,將其餘衣物丟棄至一旁巷口。據了解,劉男疑似住在中板一帶,有多起竊盜前科,警方鎖定劉男身份特徵後,火速將其通知到案。全案詢後依竊盜罪嫌移請台北地檢署偵辦。警方呼籲,在自助洗衣店清洗衣物時最好能在一旁看顧,以免成為不法竊嫌下手目標。

雲林高鐵周邊「機車拆解大盜」被抓! 男子專偷機車拆解變賣

雲林縣虎尾警分局近期接獲多起報案,指出高鐵雲林站周邊的機車屢次遭竊,部分車主甚至尋回車輛時,發現車體已被拆解成零件,僅剩車架,經過警方調查,已成功逮捕嫌犯李姓男子,並從其住處查獲多輛被拆解的贓車,初步調查顯示,李嫌以萬用鑰匙竊取機車後,將得手的車輛拆解並銷售零件,部分車輛則用來組裝成不同車型,企圖逃避警方追緝,目前已有5名車主報案,警方懷疑背後可能有其他共犯,正持續追查贓物流向並擴大偵辦。虎尾警分局近來發現,雲林高鐵站周邊的機車竊盜案件頻繁發生,受害人多數是在夜間將車輛停放於人煙稀少且未設有監視器的地區,由於高鐵站周邊環境開發較新,且夜間路燈昏暗,這些地點成為竊賊的行竊溫床。虎尾警分局長方子欽指示成立專案小組,協助追查此案,雖然高鐵站地區範圍廣大且查緝難度較高,但警方仍不放棄,並成功在李嫌家中發現多輛被拆解的機車零件,包括車體、排氣管、車輪、座墊等,並查獲用來行竊的工具及失竊車牌。經過審訊,李姓嫌犯坦承利用萬用鑰匙竊取機車,並將得手後的機車拆解成零件販賣或自行保留,部分則重新組裝後以不同車型出售,警方依《連續竊盜罪》將李嫌移送至雲林地檢署處理,並已聲押獲准,案件仍在進一步偵辦中。此外,當地社區對於機車失竊事件的關切也引起了地方政府的關注,虎尾鎮長林嘉弘表示,將協助警方在高鐵周邊地區安裝移動式監視錄影設備,並加強警民合作,以降低機車失竊的案件發生率。

姑丈偷姪女內衣現金被抓包! 他瞎扯「報復欠薪作法」

台東一名男子為了報復姪女拖欠薪資,居然私闖對方住處竊取內衣作法詛咒,並搜刮手錶和5萬元現金,遭台東地方法院依侵入住宅竊盜罪,判處有期徒刑7月。這起事件發生在去年7月7日晚間10時許,姪女發現房間內的湖水綠手錶、現金及內衣失竊,手錶價值3500元,現金約5萬元,查看監視器發現竟是鄭姓姑丈所為。姪女發現後報警處理,鄭男坦承偷取內衣「作法」,原因是報復她欠薪,鄭男表示,他會竊取姪女放在白色衣櫃內的深色內衣,原因是對方積欠他薪資,所以偷取內衣拿去作法詛咒她,不過用完就丟在水溝;至於手錶是姪女拿去他房間抽屜放的,矢口否認盜竊其他財物。鄭男辯護人也稱,他竊取衣物「用完即丟」,在學理上為「使用竊盜」,沒有證據證明他竊取財物,經台東地方法院勘驗監視器畫面,鄭男確實有翻找放置現金和深色內衣的衣櫃,時間長達1分6秒,和一般隨手拿取內衣的短暫時間有別;而他得手後又在房內翻找三層櫃,取走櫃上的手錶。對此,台東地方法院認為鄭男侵入住宅竊盜罪成立,處有期徒刑7月,其所竊取的5萬元現金、深色內衣和湖水綠手錶均為犯罪所得,並予沒收;若不能沒收,則追徵價額。

偷盲人按摩師iPhone 她被逮瞎扯:裡面有老公外遇證據

女子小花(化名)日前偷了盲人按摩師的手機,而她被抓到後說,「有聲音叫我去拿手機,裡面有我先生外遇的證據」,台北地院不採信她的說詞,依竊盜罪判5個月,得易科罰金15萬元。判決書指出,小花在3月在手機店偷了一支iPhone 8S被抓,小花辯稱,「我當時2、3個月沒有睡好覺,有聲音叫我去拿手機,裡面有我先生外遇的證據,我就去把它拿走了」但台北地院法官看了現場監視錄影畫面,小花案發時雙手放背後,慢慢走到櫃檯看桌上的手機,又轉頭望向走廊遠端,又轉頭望向店內,隨後拿起手機走人。法官表示,小花明知其行為違反法律,為免他人發覺並避免查緝,始有上述行為,而她趨利避害意識能力,與控制能力均無欠缺或顯著減低,具備責任能力,已可認定。法官說,告訴人是盲人按摩師,屬於社會弱勢,手機具備語音功能,也是他賴以生活之重要工具,小花擅自竊取,尤應譴責,雖小花坦承犯行,不過沒有賠償,兼衡小花專科畢業,現在無業、家境小康的生活狀態,依竊盜罪,判有期徒刑5月,得易科罰金15萬元。